Pervasiva, incessante e senza scrupoli. La guerra ibrida del Cremlino è già tra noi e ha un obiettivo: condizionare l’esito delle elezioni europee di giugno. Per farlo utilizzerà ogni singolo canale disponibile. Media russi ufficiali e annesse versioni declinate in lingua dei vari paesi (Rt, Sputnik), organi di stampa non ufficiali ma allineati (NewsFront, Anna-news), progetti di disinformazione finanziati da oligarchi filo Putin (come Voice of Europe, sito di news operativo in Repubblica Ceca, che avrebbe corrotto eurodeputati e politici di vari paesi europei per diffondere narrazioni pro Mosca), eserciti di troll e bot che manipolano il dibattito social a colpi di propaganda.

Ma anche reti molto ampie di agenti accuratamente coltivati, alcuni pagati e altri motivati da affinità ideologiche. Il bacino in cui pescare è vastissimo. Dai politici agli influencer, ai sedicenti esperti, o ai giornalisti. L’importante è che la fonte sia “locale”, perché quando la fake news non sembra provenire da Mosca ottiene maggiore credibilità. Ma ha bisogno di essere costruita su almeno un elemento vero per risultare attendibile, a cui, una volta “bucato” lo spazio informativo, si aggiungono fatti falsi o distorti, conformi ai messaggi che si vogliono fare passare. Di cui, l'enorme volume e la costante ripetizione garantiranno una pletora di fonti, apparentemente indipendenti, che faranno da cassa di risonanza: la chiave del successo della campagna di disinformazione finanziata da Mosca.

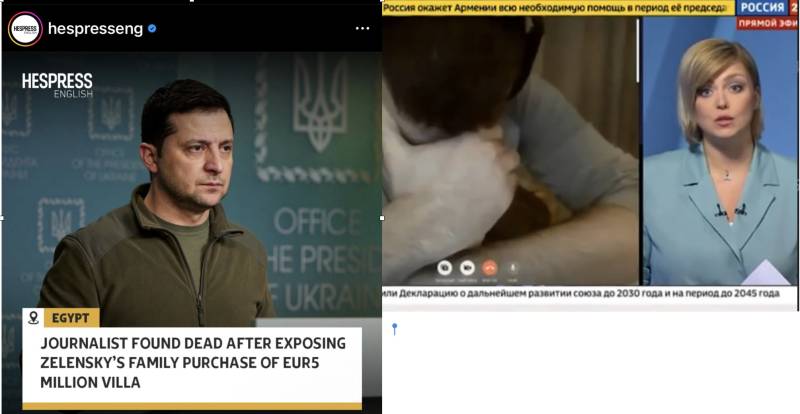

Emblematico il caso - falso - del giornalista egiziano assassinato dalle forze speciali ucraine, dopo aver scritto che la suocera di Zelensky aveva acquistato una villa di lusso in Egitto. Per occultare l’origine russa della notizia e infiltrarla in Occidente si segue uno schema ormai rodato, in quattro fasi. Uno: un account anonimo pubblica le false “testimonianze” su YouTube. Due: la storia viene pubblicata da alcuni media africani (qui egiziani). Tre: viene rilanciata da un sito in lingua inglese collegato al Cremlino (Clearstory.news). Quattro: i media russi la riportano e la fake news, rimbalzando sui vari social, arriva diretta al pubblico occidentale. Che se la beve.

“Tutto questo - ci dice Jakub Kalenský, vice direttore di COI Hybrid Influence, il Centro europeo di eccellenza per la lotta alle minacce ibride - non si ottiene con uno o due articoli o dieci post su Facebook, nelle ultime settimane prima delle elezioni: questo è uno sforzo costante e multicanale che raggiunge il suo effetto cumulativamente, come una goccia d'acqua che cade su una pietra che erode la pietra non perché è forte, ma perché è persistente”.

Un’operazione pianificata e cucita su misura in base al contesto e al target. Se in Europa centrale e orientale la disinformazione, diffusa attraverso decine di testate dedicate in lingua locale, ha funzionato, nei paesi nordici la propaganda ha dovuto spostarsi su social media, forum di organi di informazione consolidati, fino ad arrivare ad attacchi informatici e a vere e proprie intimidazioni personali online.

Variano i metodi, ma non gli obiettivi. “Ovunque in Europa, - spiega Kalenský - la Russia sostiene partiti, movimenti dell'estrema destra e dell'estrema sinistra, cospiratori, negazionisti della scienza con lo scopo di rendere il dibattito più polarizzato, irrazionale, paranoico, erodendo la fiducia dell’opinione pubblica verso le istituzioni e i media solidi e orientati ai fatti, per distruggere la possibilità stessa di arrivare alla verità”. Lo scopo generale è quello di indebolire il nemico, cioè la Nato, l'Unione europea, tutti i suoi Stati membri e alleati, dentro e fuori queste organizzazioni.

Una guerra ibrida combattuta ad ogni livello. Sul versante internazionale, sostenendo i vari movimenti che si battono per l’uscita dall'Ue o dalla Nato. Sul versante nazionale, supportando i separatisti di tutta Europa e manipolando il dibattito pubblico per destabilizzare ogni società locale. Nel mirino di Mosca, però, c’è soprattutto il sostegno occidentale all'Ucraina. Per sabotarlo e giustificare la propria guerra di aggressione, rilancia fino a rendere virali i cliché della narrazione anti Kiev: l’oppressione della minoranza russofona in Donbass, l’aggressività della Nato sul fronte est, il neonazismo diffuso nella società e nella politica ucraina.

Ma questa è solo una faccia della hybrid warfare messa a punto dal Cremlino. Poi, ce n’è un’altra, occulta, che agisce nell’ombra. La cui testa di ponte ha un nome: APT44. Un gruppo di hacker attribuito da più governi all'intelligence militare russa (Gru). “Questa unità - ci dice Jamie Collier, consulente capo di Threat Intelligence di Mandiant (Google) - rappresenta una delle minacce più serie alle elezioni europee e ha una lunga esperienza nel colpire i paesi di tutto il continente”.

La peculiarità di APT44 sta nell’aggressività e la sfacciataggine degli attacchi messi a segno, che le hanno permesso di affermarsi come la principale unità di sabotaggio informatico di Mosca. Al di là del ruolo centrale nel plasmare e sostenere la campagna militare della Russia in Ucraina, APT44 ha anche una storia di tentativi di interferire nei processi democratici. Mentre la maggior parte dei gruppi hacker sostenuti dallo stato russo tende a specializzarsi in una missione specifica, APT44 è un attore dinamico. Conduce operazioni per vari scopi, che vanno dallo spionaggio informatico ai cyber attacchi, alle operazioni di disinformazione mezzo social, in particolare via Telegram. Oltre ad aver causato, a fine 2022, un'interruzione di corrente in Ucraina che ha facilitato gli attacchi missilistici di massa sulle infrastrutture critiche ucraine, dimostrando di possedere competenze tecniche molto sofisticate.

Competenze necessarie per riuscire a sabotare gli esiti di un processo elettorale. Le operazioni informatiche durante le elezioni, in genere, si limitano a prendere di mira i principali attori coinvolti nella campagna elettorale: i partiti politici, le notizie relative e i social media.

Più di rado attaccano le macchine per il voto e i registri degli elettori, interrompendo o manipolando il risultato di un’elezione. Cosa che, come nota Collier, è improbabile che APT44 possa fare. Ma di sicuro ha dimostrato di avere le capacità tecniche e l'approccio sfacciato per riuscirci.